成败皆套利,GBTC如何“坑杀”三箭资本、BlockFi等冤种机构们?

熊市是流动性乐章的休止符。

著名投资者 Charlie Munger 曾经说过一句话:“有三种方式可以让一个聪明的人破产:酒(Liquor)、女士(Ladies)和杠杆(Leverage)。”

对于见惯了市场周期轮转的 Charlie Munger 而言,他已经见识到杠杆的威力。而在加密市场中像 BlockFi、三箭资本这样的新贵们,却在牛市丰沛流动性的无序扩张后,逐渐迎来了属于自己的终局。

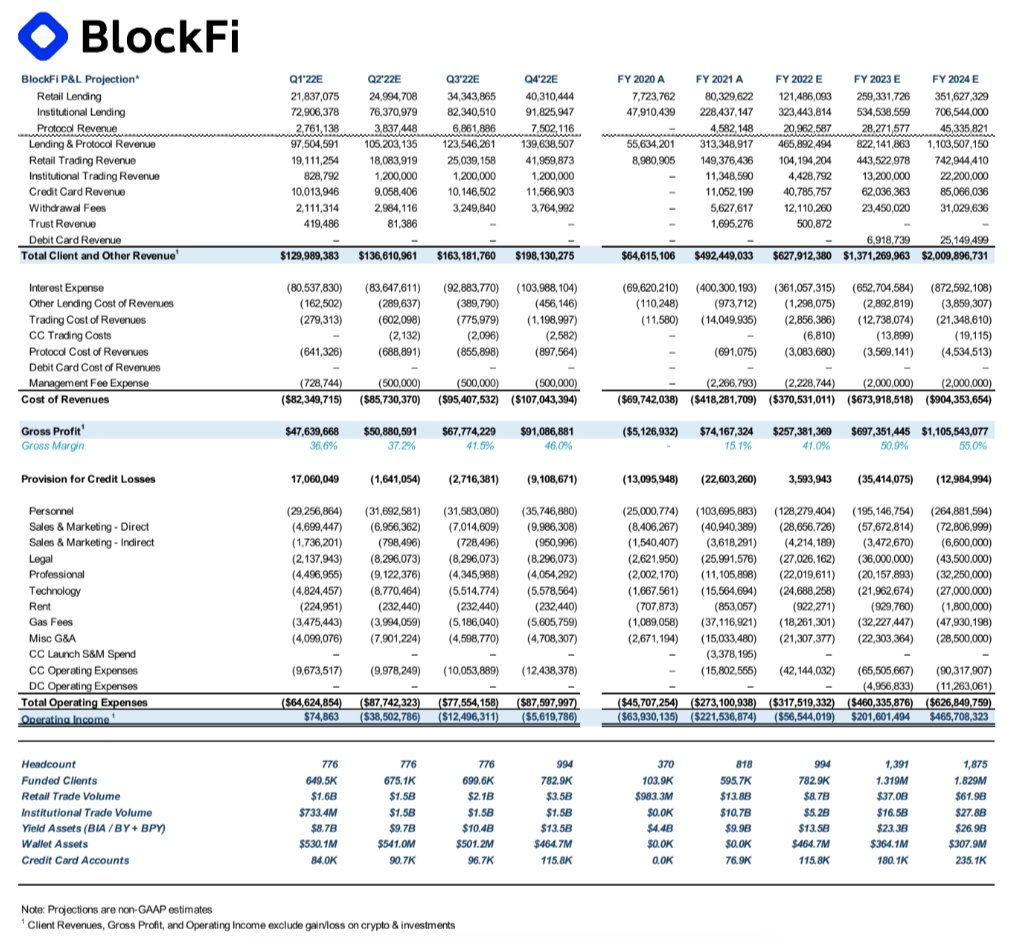

当我们回顾“加密大败局”,无论是曾经的一线VC三箭资本,还是一度估值高达30亿美元的BlockFi皆踩坑灰度发行的比特币信托基金GBTC。

曾经的牛市发动机,如今却成为导致众多机构暴雷的“油桶”,这一切究竟是如何发生的?

GBTC,牛市套利机器

GBTC 全称 Grayscale Bitcoin Trust 灰度比特币信托基金,由 Grayscale 推出。Grayscale 是一家由 Digital Currency Group 于 2013 年成立的数字资产管理公司。

GBTC 的推出旨在帮助美国高净值投资者们在当地法律允许的范畴内投资比特币,就像购买基金一样,但实际上 Grayscale Bitcoin Trust 算是一支被阉割了的 “类ETF 基金。”

按照正常逻辑,投资者在一级发行市场,可以将自身的 BTC 申购 GBTC 份额,也可以通过相应 GBTC,赎回 BTC。但自 2014 年 10 月 28 日起,灰度比特币信托暂停了其赎回机制。

其次,GBTC 在一级市场发行后,经历 6 个月的锁定期才可以在二级市场交易。

在新冠大放水的宏观背景下,加密市场变成了机构眼中的一块香饽饽。出于对未来比特币价格增长的良好预期,在2020年-2021年很长一段时间内,GBTC 长期处于正溢价。这意味着如果投资者想要购买代表 1 个 BTC 的 1000 股 GBTC,需要付出比购买 1 个 BTC 更高成本的价格。

那么,为什么投资者们会选择购买拥有溢价的 GBTC,而不去真正持有 BTC 呢?

在二级市场中,GBTC 的主要持有者是合格的个人和机构投资者,大部分散户都可以通过 401(k)(美国退休福利计划)的账户直接购买 GBTC,不需要支付收益税。因而 GBTC 溢价率只要在一个散户可接受的区间,他们就可以通过规避税收的利差来获利。

除此之外,也有一些传统机构因为监管原因无法买币持币,同样会通过 GBTC 来进行相关的加密货币投资。

也有人猜测,Grayscale 人为地推动了正溢价的产生,以吸引更多的投资者参与投资。就像电影《华尔街之狼》中的经典桥段,如果我们想让消费者购买我们手中的一支笔,创造需求是最好的办法,正溢价便是「需求」,即投资者对于利润的追求。

正溢价对于加密机构来说,这将是一个稳定的套利手段——购买BTC,存入Grayscale,在 GBTC 解锁期结束后以更高的价格倾销给二级市场的散户和机构。

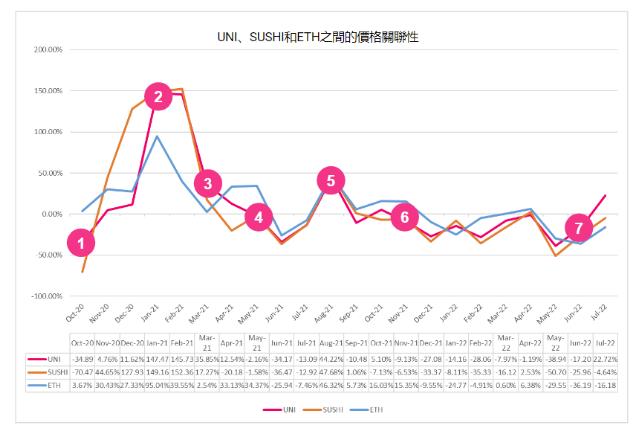

而这也是2020年下半年 BTC 上涨的主要动力之一。随着市场上可供购买的现货不断减少,BTC 的价格自然水涨船高,而美国投资者们也就更有动力去投资 GBTC,这也是 GBTC 长时间维持正溢价的由来。

GBTC 与它的冤种机构们

GBTC套利,BlockFi 和三箭资本已再熟悉不过。

据此前 Grayscale曾经披露的 SEC Form 13F 文件来看,仅 BlockFi 和三箭资本两家机构的GBTC 持仓占比一度达到了11%(机构持有比例占总流通不超过20%)。

这便是新贵们的杠杆之一——将用户的 BTC 用于套利,将 BTC 锁入 Grayscale 这个只进不出的貔貅中。

比如,BlockFi 此前以5%的利率从投资者吸储BTC,按照正常的商业模式,它需要以更高的利率借贷出去,但是比特币的真实贷出需求并不大,资金利用率很低。

因此,BlockFi 选择了一条看似稳妥的“套利之路”,把BTC转化成GBTC,牺牲流动性,获得套利机会。

靠着此番手段,BlockFi 此前一度成为GBTC最大持仓机构,后来被另一家冤种机构超越,那就是三箭资本(3AC)。

公开信息显示,2020 年年底,3AC持有 GBTC 份额的 6.1%,此后一直稳居第一大持仓的位置,当时 BTC 交易价格为 27,000 美元, $GBTC溢价为 20%,3AC持仓超过10亿美元。

“GBTC第一大持仓机构”的新闻让3AC迅速成为行业明星,当然更多人的疑问是,3AC怎么这么有钱,这些BTC怎么来的?

现在一切答案浮出了水面——借的。

深潮 TechFlow 了解到,3AC长期以超低利率无抵押借入BTC转化成GBTC,然后又抵押给同属于DCG的借贷平台Genesis,获得流动性。

在牛市周期,这一切都很美好,BTC持续上涨,GBTC存在溢价。

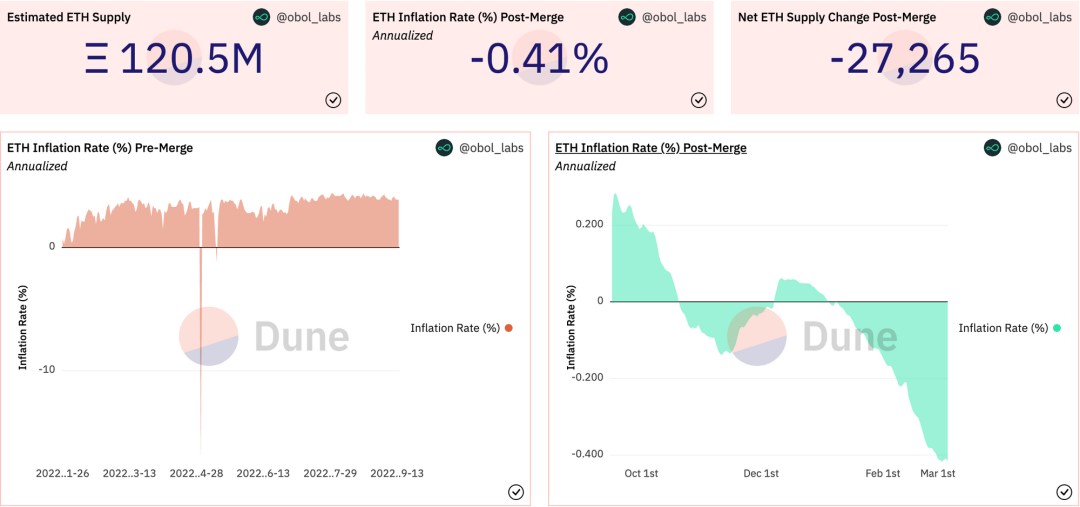

好时光不长,加拿大3只比特币ETF面世后,GBTC需求减少,以致于GBTC的溢价快速消失并且在2021年3月出现负溢价。

不仅3AC慌了,灰度也慌了,2021年4月,灰度宣布计划要将GBTC转型成为一只ETF。

3AC两位创始人的推特发布内容和频率基本上是3AC的晴雨表,2021 年 6 月至 7 月,他们在推特都安静了下来,开始谈论 TradFi,谈论避险押注,甚至有一段时间很少提及加密货币。

直到一波新公链引领的山寨币行情,让3AC账面资产腾飞,两位创始人在推特上也恢复了往日的生机。

其次,3AC面向机构借贷,并无太多即时零散赎回压力,但是BlockFi向大众投资者募集BTC,有更多赎回压力,因此BlockFi不得不顶着负溢价不断出售GBTC,于2021年一季度,一路抛售减持。

即使2020年和2021年两年的加密大牛市,BlockFi分别亏损超过 6390万美元和2.215 亿美元,据某加密借贷机构从业者表示,BlockFi在GBTC上的亏损接近7亿美元。

3AC短期没有BTC的赎回压力,但是质押着的GBTC存在爆仓风险,以及风险会同步传导给DCG。

6月18日,彭博终端一度将3AC的GBTC持仓清空为0,彭博社给出的理由是, 21年1月4日以来,3AC没有提交 13G/A文件,他们找不到任何确认三个箭头仍然持有$GBTC的数据,并将其作为陈旧数据删除。

不到一天后,该数据又恢复,彭博社方面表示,“直到我们确认他们不再拥有该仓位,这可能需要查看 13G/A 文件。”

目前,可以确认的是在6月初,3AC依然持有大量的GBTC仓位,并且寄希望于GBTC能挽救3AC。

据The Block报道,从6月7日开始,3AC旗下场外交易公司 TPS Capital 大规模推销 GBTC 套利产品,允许 TPS Capital 锁定比特币 12 个月并在到期后返还,并收到一张本票以换取比特币,并收取 20% 的管理费用。

某加密机构对深潮 TechFlow 表示,3AC曾在6月8日左右联系他们,推销套利产品,称通过 GBTC 套利可以在 40 天内获得 40% 的利润,最低投资金额为500万美元。

理论上,严重负溢价的 GBTC 依然存在套利空间。

DCG 正积极向美国 SEC 申请将 GBTC 转化为比特币 ETF。

一旦成功,ETF 将更有效地跟踪比特币的价格,消除折扣和溢价,也就是说当前超过35%的负溢价会消失,从而存在套利空间。

同时,DCG 承诺将降低 GBTC 管理费,并且 GBTC 的交易场所将从 OTCQX 升级至拥有更高流动性的 NYSE Arca。

作为GBTC第一大持仓机构,Zhu Su 一直所期待的便是GBTC早日正名上位,从信托升级为ETF,这样其持仓价值将快速跃升超过40%。

2021年10月,灰度向美国SEC提交了将GBTC转换为比特币现货ETF的申请,SEC批准或拒绝该申请的最后期限为7月6日,因此3AC才对大量机构表示仅需40天就可以获得超过40%的利润,本质上是豪赌SEC会批准申请。

但是针对该套利产品,彭博ETF 分析师James Seyffart 表示:

“在传统金融中,他们将此操作称为结构化票据,但无论如何,他们都会获得你比特币的所有权,同时也利用你的BTC 赚钱。他们得到你的BTC,并在任何一种情况下(GBTC 是否转换成ETF)都从投资者那里拿走回报。即使三箭/TPS 有偿付能力,但这对任何投资者来说都绝对是一笔糟糕的交易。”

据悉,3AC并未依靠此产品获得太多外部资金,等待3AC或是一次惨烈的清算。

6月18日,Genesis CEO Michael Moro发布推特表示,该公司已经清算了一个“大型交易对手”的抵押品,因为该交易对手未能满足追加保证金的要求,并补充称,将通过一切可能的手段积极追回任何潜在的剩余损失,其潜在损失是有限的,公司已经摆脱了风险。

尽管Moro没有直接点名3AC,但结合当前市场动态,以及彭博社刻意在这天清空3AC的GBTC持仓数据,因此,市场认为该大型交易对手大概率就是三箭资本。

成败皆套利,在杠杆上起舞套利的明星终因杠杆坠落。

如茨威格所言,或许是那时还太年轻,不知道所有命运馈赠的礼物,早已在暗中标好了价格。在流动性危机下,没有人能够独善其身,由机构购买 BTC 所推动的机构牛市,终因机构杠杆资产清算而消寂。

他们的名字会坠入历史长河中,而 BTC 还是那个 BTC。