“原石谷”全面开放,智己汽车公布用户数据权益兑换细则

日前,智己汽车具体公布了原石兑换高阶配置的数量、全面贯通了原石开采路径,并创造性地打造虚实激荡、有趣多样的价值社区新玩法IMGO!由此,智己汽车正式宣告“原石谷”全面开放,将全球首创的用户数据权益计划落地。

发布会上,智己汽车官宣占原石开采总量70%的“里程式开采”将于8月7日23点正式启动;聚集原石多元玩法的IM GO!将从7月17日陆续启动。用户驾驶智己汽车,即可启动“里程式开采” 1,轻松收获原石。在IM GO!中,智己汽车为用户设计了丰富的“原石开采”玩法,让用户在虚实激荡中收获新颖、有趣的智能出行新体验。

原石谷的全面开放,遵循新时代的底层逻辑,将智己汽车对于“数据驱动价值增长”的探索和实践,开创性的转化为用户数据权益回馈;真正将用户在现实世界中的行车体验和虚拟世界中的数据权益有机的结合起来,让用户在真实获得和充满想象力的体验中,拓宽了人生出行的宽度。

原石兑换,最多6,800枚+10,000元现金即可入手先进的激光雷达融合智驾硬件系统

自“原石谷”官宣以来,智己汽车用户最为关心的就是“用于兑换高阶配置的原石数量是多少”。在发布会上,智己汽车迎着用户的期待公布了,新用户使用最多6,800枚原石+10,000元现金,即可兑换激光雷达融合智驾硬件系统2;体现了“原石所蕴含的用户数据权益的价值”。原石可兑换的激光雷达融合智驾系统,包括了高精度激光雷达,高算力的Orin X芯片等全套硬件,让智己汽车的用户能够轻松享有领先时代的“更像人”的智能驾驶体验。除此之外,智己汽车宣布,今后原石还可用于兑换软硬件升级、智享服务、限定精品、数字藏品及限定体验活动等。

原石,作为构筑新世界汽车价值体系的首创介质,其高阶的权益兑换能力是由用户数据持续创造的海量价值和区块链技术特有的公平性和安全性所决定的。在AI科技赋能下,用户数据将持续驱动汽车产品的迭代进化,不断增加产品及品牌价值。例如,在智能驾驶系统开发中,经用户授权的数据通过AI,可以更全面、高效地解决系统开发中的瓶颈-Corner case长尾问题,持续跃升用户的智能驾驶体验。

同时,智己汽车全球首用了区块链技术作为原石链的技术底座,将投放总量恒定为3亿枚的原石上链存证,对用户授权的数据贡献执行价值确认和回馈。原石链通过国密算法,保障了数据的安全性、信息的隐私性以及交易的不可篡改、不可伪造,确保每一位用户都能公平公正地获取数据权益。

“里程式开采”启动,2.1亿枚原石亟待用户挖掘

伴随着智己L7用户交付,新闻发布会上,智己汽车宣布“里程式开采”将于8月7日23点正式启动。届时,用户驾驶智己的汽车产品,就可以更快捷、更直接地开采占总量70%的2.1亿枚原石。

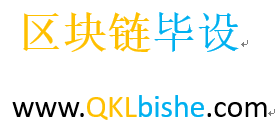

里程式开采,以用户车辆的有效行驶里程数据作为原石“开采”的最重要输入。每批原石掉落,均以前720小时内的车辆行驶里程有效增量作为输入,经过算法的一致化度量处理后,成为数据贡献的权重因子,再由链上智能合约计算技术执行本轮开采成功的车辆所获得的原石奖励。

按照“里程式开采”规则,原石将每10分钟掉落一批,每天共掉落144批;原石总量不会增加,每四年掉落总量减半,前四年每批掉落500枚,由一定比例的参与开采车辆“共享”。也就是说,用户提供的行驶里程数据越多、时间越早,其贡献越大,因而可收获原石的机会越大、获得的数据权益也就越多。

“里程式开采”第一次将用户行车体验与用户数据权益相结合,开创了通过科学评估用户行驶里程数据的价值而进行回馈的新模式。它将“日常行驶数据驱动智能汽车产品迭代升级”作为开创新时代的核心方法,与增强用户粘性的品牌积分体系有着本质的不同。

IM GO!全新上线,虚实纠缠的“玩法”拓展用户体验宽度

第三季度,用户开采“原石”的方法不仅更快捷、直接,而且还将更加丰富、有趣。届时,智己汽车将在线下和IM 智己APP陆续推出IM GO!板块,集中探索各种新玩法,在虚拟和现实世界纠缠的场景中,改变用户出行体验的宽度。

未来,IM GO!将推出MOVING ART、最美公路、CITYLIFE、TechDay等各种原石开采玩法。在IM GO!用户在日常用车场景中,使用Carlog指定地点拍摄并上传Carlog影像;在赛道或路上体验SNAKE MOVE超感驾控的超跑模式;或者在线上漫游全国美术馆,去指定美术馆打卡,都能触发彩蛋掉落……在出行体验的拓荒中,用户既能尽情享受智己汽车电动化、智能化技术带来的极致驾控、更像人的智能驾驶等全新颠覆性体验,还能在虚拟的时空中开采原石,并用之来持续升级现实世界中的智己座驾。

欢迎登陆IM 智己APP,探索原石谷更多玩法!7月17日起,前往全国智己汽车品牌体验中心,或通过IM智己APP,Get更多驾驶乐趣!

注释:

1.在里程式开采正式开启后,智己汽车购车车主用户签署《数据权益协议》且完成车主认证,且车机激活之日起,即进入到“里程式开采”模式中。

2.“智己”品牌汽车车机激活满90天后,且车辆物权人已通过车主认证,原石自动激活,可进行兑换使用。同时,在满足每年正常行驶不低于5,000公里,全新智驾系统正式上市一年的条件下,可使用相对应的原石数量兑换升级激光雷达融合智驾系统。具体时间及兑换资格,请关注后续APP最新发布的原石兑换规则。