Web3游戏的未来:游戏真的需要区块链吗?

原文:Opportunities and challenges of using blockchain in games (2023)

作者:DEREK LAU

编译:Leia

封面:@Kimanthi Sammy

游戏真的需要区块链吗?

区块链技术为游戏开发者和玩家带来了一种范式的转变。真的是这样吗?

什么事情是只能靠区块链来完成,而没有区块链就无法实现的呢?

区块链的好处是否真的可以抵消它所带来的不便之处,比如糟糕的用户体验和缓慢的交易速度?

这些都是我们这个行业目前仍在努力解决的问题,至今都没有一个清晰的模式能够很好地将游戏设计、商业模式、玩家动机协调起来。这也是为什么这个领域既让我们感到兴奋,同时又觉得困难重重。

接下来,本文将分享为什么区块链能帮助游戏,以及关于此问题的一些反驳观点,最后也会附上个人的观点。

强烈建议你自己去深入思考这个问题。对区块链的坚定信念非常重要,否则你可能最好还是去做一个没有数字资产的免费游戏或者主机游戏。

Web3 带来的机遇与挑战

A. 玩家的机遇

Web3 给玩家和游戏开发者带来的益处是不同的,有必要将两者加以区分。首先我们来看看为玩家带来的主要优势:

1. 所有权提高玩家的积极性

在传统的游戏模式中,玩家经常会花大量的钱购买游戏内的物品,但却无法真正拥有这些物品。然而,区块链却能让他们有权拥有、交易、转售,甚至在不同的游戏中转移物品。

常听到这样的问题:

想象一下,假如有两款完全一样的游戏:一款可以让玩家转售他们的皮肤,另一款不能。玩家会更喜欢哪一款?

实例如下:

(1)像 Magic the Gathering 或 Pokemon 这样的纸质卡牌游戏,玩家在其中已经享受到了交易和收集的乐趣。而像 Gods Unchained 和 Skyweaver 这样的区块链卡牌游戏将相同的体验带到线上,只是交易的阻力更小了,卡牌的真实性也可以被证明。

(2)就像在 Albion Online 和 Runescape 这样的大型多人在线游戏中所见,玩家已经体验到通过策略性的玩法来积累游戏内的财富和名望的乐趣。而 Web3 则让玩家在名望和财富的积累方面获得了更多的回报,像 Embersword 和 Mirandus 这样的游戏正在构建这样的体验。

(3)玩家对角色已经形成了强烈的情感依赖,特别是在 Genshin Impact 或者 Fate Grand Order 这样的角色扮演游戏中。而真正的所有权和自定义可以更进一步加深了这种情感依赖,这正是 Guild of Guardians 和 Stella Fantasy 这样的游戏所推进的。

(4)玩家热衷于“游戏记录“,现在他们可以“拥有”其中的一部分。比如拥有赢得世界冠军的那把枪或者那副牌。

(5)玩家乐于在游戏中获得成就,比如赢得奖牌或者顶级奖励。将这些成就变为永久的收藏品,即使游戏关闭数据库,他们也能留下自己的记录。

2. 去中心化促进游戏内容和游戏玩法的涌现

去中心化让创作者和玩家可以在游戏之上构建内容,而不必担心被关闭。不用担心被关闭这一点很重要,因为它大大降低了在生态系统中进行投资的风险。风险越小,就意味着可以在游戏的生态系统中做更多的尝试,去创造价值,从而为玩家带来更好的体验。

实例如下:

(1)Tokentrove 和 Aqua 都是由第三方开发者构建的市场,可以说它们在用户体验方面比原开发者的 Immutable X Marketplace 做的更出色。这也使得它们在经营业务时能够为交易者提供更好的体验。

(2)像 Sandbox 这样的游戏完全基于用户生成内容(“UGC”),并希望复制 Fortnite 创作者或 Warcraft III 地图编辑器的体验,并为创作者和玩家提供奖励。其核心理念是,通过提供更好的激励机制给予创作者更多回报,从而为玩家提供更好的游戏体验。

(3)像 Playmint 和 Proof of Play 这样的链上游戏团队正在试图构建自治世界,开发者可以对游戏的运作方式做出贡献,这将创造出新的游戏玩法和更好的玩家体验。

B. 开发者的机遇

现在,我们来看看给开发者带来的主要优势有哪些。

1. 新的商业模式

区块链让游戏开发者可以尝试新的商业模式,如出售 NFT 或发行游戏内代币,从而提供竞争优势。

实例如下:

(1)Web3 让开发者可以采用类似 Kickstarter 的模式,为初期开发阶段筹集资金,同时为早期支持者提供专属资产。我们在 Guild of Guardians 中采用了这种方式,在游戏发布前就已经通过出售 NFT 筹集了2000万美元。

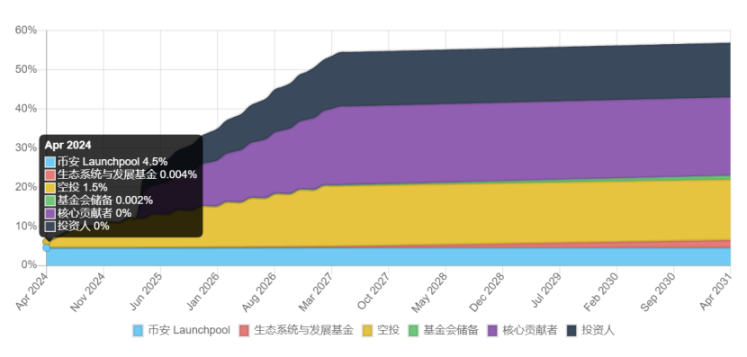

(2)Axie Infinity 在游戏中尝试了“玩赚”(play-to-earn)的概念,利用代币激励迅速吸引了大量新玩家,用户数突破200万,30日留存率也达到了70%。尽管这种经济模式并不可持续,最终导致了死亡螺旋,但这是一个很好的尝试案例,展示了如何利用 Web3 为游戏分发和留存增加优势。

(3)Gods Unchained 这款正在运营的游戏,目前其代币(GODS)当前市值为8500万美元(截至2023年6月6日)。这对于游戏来说就相当于一个数百万美元的营销预算,并且团队已经进行了多轮迭代,以量化奖励对玩家行为的影响。

(4)去中心化带来的优势中,最令人感兴趣的是"Web3 公会"。公会是指围绕玩 Web3 游戏而形成的一种业务,通常将有大量资金的投资者与拥有大量时间的玩家联系在一起。类似 Yield Guild Games 等组织已经筹集了总计5亿美元的资金,这显示出人们对围绕 Web3 游戏构建去中心化业务存在着显著的兴趣。

2. 可组合性与开源

区块链的开源性质允许游戏开发者超越传统的模式,发展他们的游戏。这鼓励了一种参与式的文化,用户有足够的信心围绕游戏建立业务,知道他们不会被随意关闭。

实例如下:

(1)像 Helika 这样的分析服务提供商结合链下和链上的数据来分析玩家行为,帮助发行商更好地理解、留住玩家,并从中获得收入。

(2)GUDecks 这个网站为 Gods Unchained 构建元套牌列表,提供分析。从所有销售中获得10%的佣金,为这个第三方开发者带来了6位数的收入。

(3)Guild of Guardians 有一个类似的推荐奖励机制(被推荐人消费的10%作为推荐人的奖励)。在这种情况下,推荐机制是链上的,因此世界上任何人都可以使用它。有些人通过推荐机制获得了大约50万美元的收入。

3. 推广社区

到目前为止,Web3 已经展现出其在社区中培养布道者的能力。这是因为 Web3 项目通常很早就开始建立社区,并与社区一起共同发展。此外,社区成员通常会拥有 NFT,从而让他们对自己喜欢的游戏有一种主人翁的精神、一种自豪感,并愿意支持游戏。

实例如下:

(1)Bored Ape Yacht Club 建立了一个庞大的社区,这让他们成为最知名的 NFT 项目之一。社区成员已经发展了像线下聚会、快餐店、游艇派对、音乐视频等各种活动,全部都是受到品牌的启发。(

(2)其他游戏,如 Illuvium、Guild of Guardians、Axie Infinity 都建立了一个核心的忠实支持者群体,他们在情感上和经济上都对游戏有所投入,以期待看到项目的成功。这个群体在社交媒体上积极发声,表达他们对游戏应该做什么的看法,最终成为了游戏的倡导者。

尽管有上述所提及的优势,人们对区块链在游戏中的应用仍有批评。这些挑战并非微不足道,目前也无法确定是否能够全部解决。

C.玩家面临的挑战

1. 没有解决玩家任何实际的问题

批评者会认为,区块链并没有解决任何实际的玩家问题。他们认为,玩家通常不在乎是否拥有数字资产,并且信任由开发者来管理游戏内的物品经济这种方式。此外,他们认为如果游戏依然可以关闭,那么所有权和可移植性就没什么意义,这意味着互操作性并没有价值。

2. 真金白银会破坏玩家的积极性

让游戏内的物品可交易,就相当于给它们赋予了现实世界的价值,可能会把不必要的压力带入原本用来放松的活动中。资产的外在奖励甚至可能拉低玩家的满足感。此外,让玩家能买到任何东西可能会破坏游戏体验,因为在一些游戏中,发现和磨砺的元素可能非常重要。一个常见的例子是 the Diablo 3 的拍卖行,玩家可以通过它“跳过”磨砺“,这破坏了核心的游戏体验。

3. 可用性差和诈骗

区块链使用起来可能会很慢,也非常复杂,比玩家习惯的点击操作要多很多。这可能会使许多玩家望而却步。而对于一些游戏来说,真金白银的回报会吸引来很多机器人和骗子,这很可能会为玩家带来负面的体验。

D.开发者面临的挑战

1. 开发成本更高

将区块链技术集成到游戏中成本很高。部分原因是区块链还是一项新技术(预计随着时间的推移,技术成本会降低),但另一部分原因是它会在开发一款优秀的游戏的基础上增加额外的成本。这意味着 Web3 游戏的开发成本可能会比 Web2 游戏更高。

2. 负面观点(环境问题,诈骗)

一些区块链消耗大量能源,引发了玩家对环保的担忧。此外,很多玩家对 NFT 和加密货币持有负面态度,他们认为这些都是骗局,更愿意保持距离。

3. 二级市场的自我竞争

Web3 的本质是资产可以在玩家之间进行交易。这导致了自我竞争 – 意味着玩家和游戏开发者在收入上进行竞争。自我竞争是个挑战,因为目前还不清楚工作室应该选择怎样的收入“组合”,这可能因受众或游戏设计而异,而且也不确定 Web3 游戏是否真的比 Web2 游戏更具盈利能力。

结论

尽管区块链有能力对游戏行业产生重大影响,但仍然存在着许多需要克服的障碍。

目前关于游戏行业中一个可行的“模式”具体是什么样,以及是否存在一个可行的模式,还没有形成一致的意见。

个人的观点是,区块链在游戏领域具有巨大的潜力,因为它可以将现实世界中的“可交易性”引入数字娱乐领域。然而,要实现这些,需要进行深思熟虑的创新,并在战略上侧重创造独特的游戏体验,而不是简单地复制现有的游戏设计。这样做是必要的,这样才能让投资者、发行商、工作室和玩家的额外摩擦,变得有价值。